任务8.2 防火墙的应用

1.实训目的

通过本次实训,让学生掌握瑞星防火墙软件的设置及使用,保护计算机系统免受网络攻击,在网络与计算机之间建立一道坚固的屏障。

2.实训内容

(1)瑞星防火墙的配置

(2)对“Ping”命令传输数据包的过滤

(3)关闭网络端口

3.操作步骤

(1)瑞星防火墙的配置

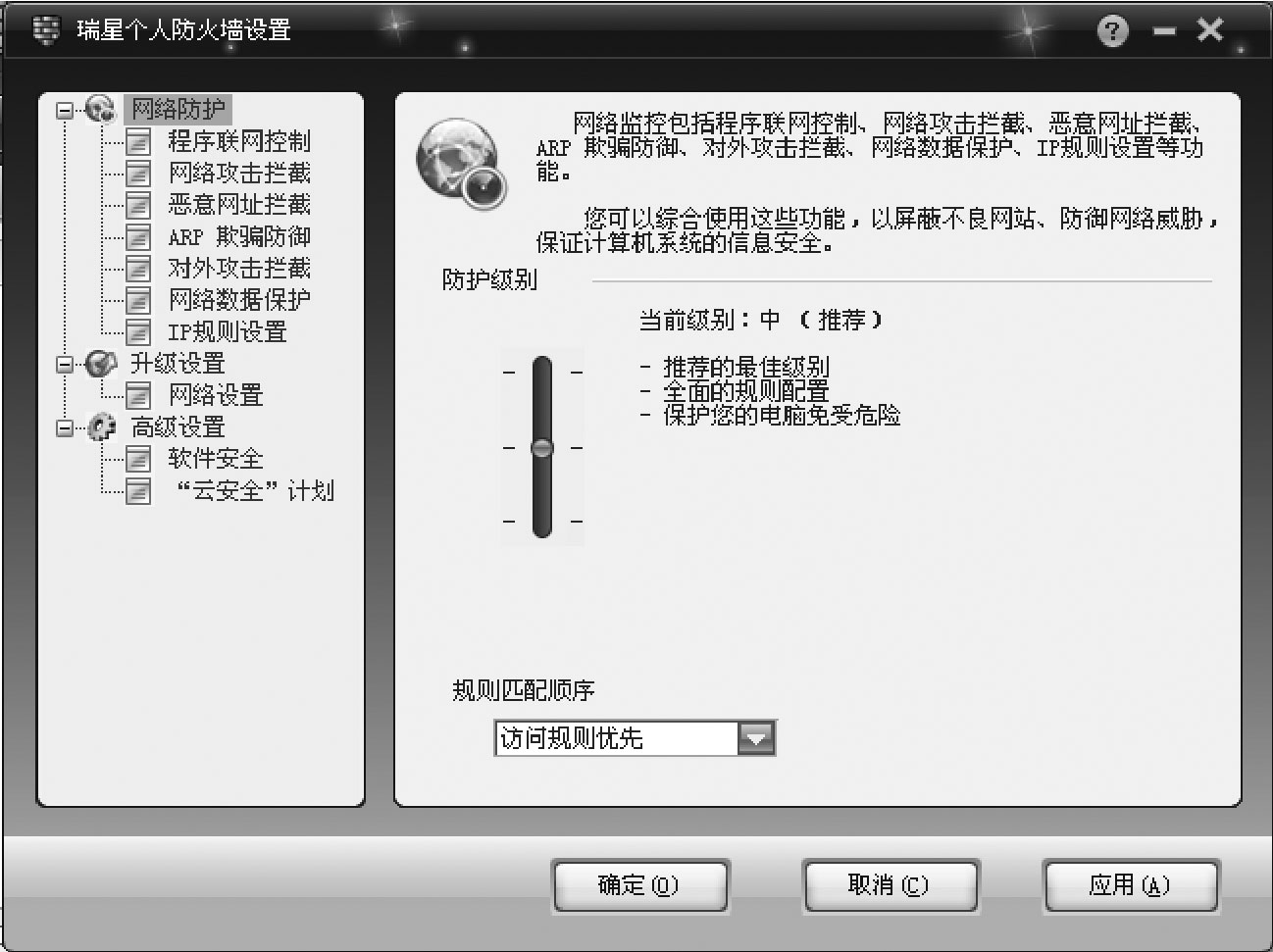

根据计算机的保护级别要求设置瑞星防火墙的安全级别。安全级别越高,访问网络受到的限制越大。拖动防护级别滑动条到相应的位置,设置安全级别。

关于防火墙安全级别的定义及规则。

低级:系统在信任的网络中,除非规则禁止的,否则全部放过。

低级:系统在信任的网络中,除非规则禁止的,否则全部放过。

中级:系统在局域网中,默认允许共享,但是禁止一些较危险的端口。

中级:系统在局域网中,默认允许共享,但是禁止一些较危险的端口。

高级:系统直接连接互联网,除非规则放行,否则全部拦截。

高级:系统直接连接互联网,除非规则放行,否则全部拦截。

一般来说没有特殊要求,用户将防火墙安装后启用即可,但是要想实现一些特殊操作或关闭系统特殊端口,需要用户自行配置防火墙。单击“设置”,进入防火墙的配置界面,如图8-20所示。

图8-20 防火墙设置界面

(2)对“Ping”命令传输数据包的过滤

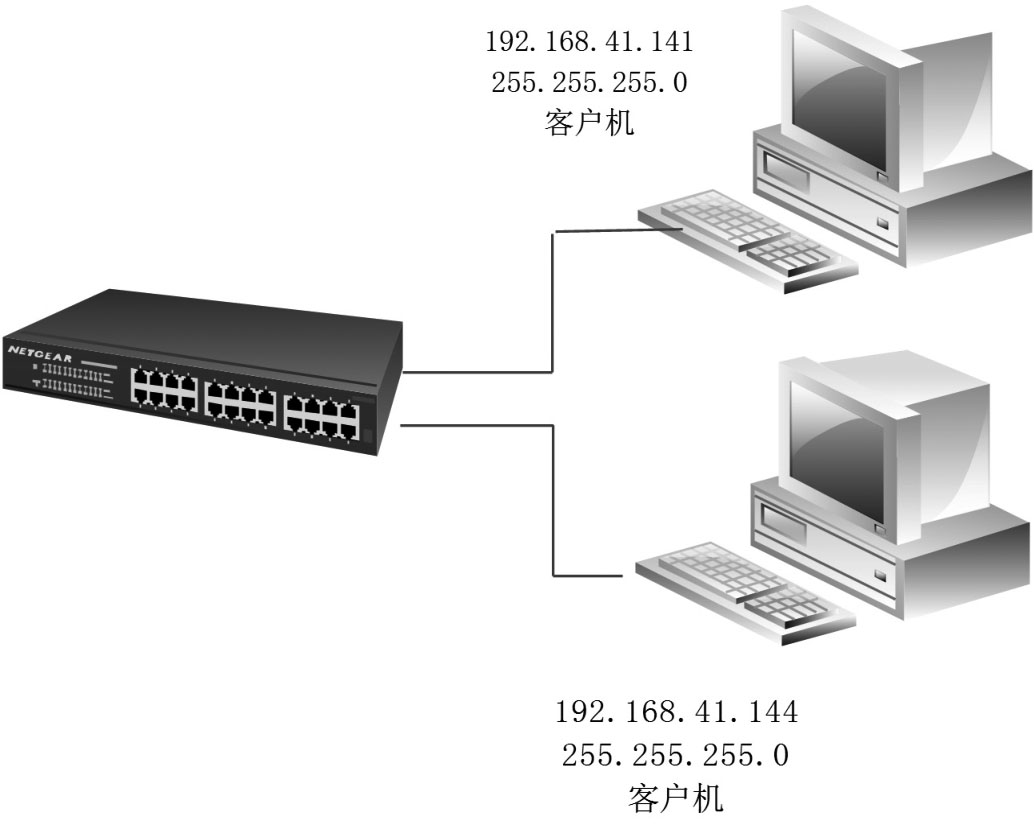

进行“ping”命令过滤前,需了解在局域网中两台的计算机“ping”操作。计算机A通过Ping命令到计算机B,并返回数据包报告;配置计算机B防火墙,计算机A通过Ping命令到计算机B,但不能返回数据包报告。实验的网络拓扑图如图8-21所示。

图8-21 网络拓扑图

下边开始对“Ping”命令传输数据包的过滤实际操作,实际操作需要在计算机A、B上分别操作,操作步骤如下:

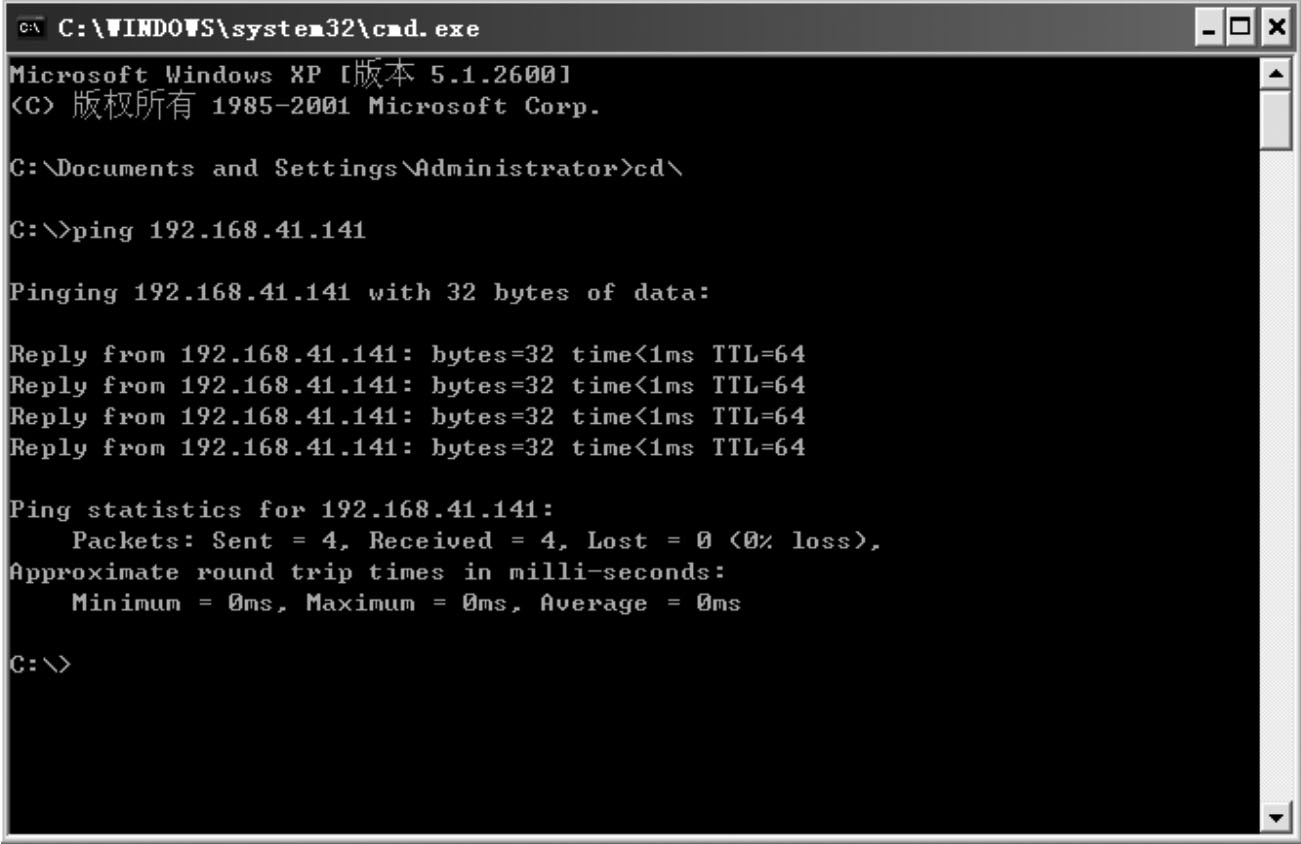

① 在计算机A上单击菜单“开始”——“运行”命令,在打开的对话框中输入命令“cmd”,单击“确定”按钮后即进入命令行窗口。在“命令提示符”窗口中输入“ping 192.168.41.141”(假定此为计算机B的IP地址),按“Enter”键,可以发现“ping”对方电脑,数据交换顺畅,如图8-22所示。

图8-22 “命令提示符”窗口(返回)

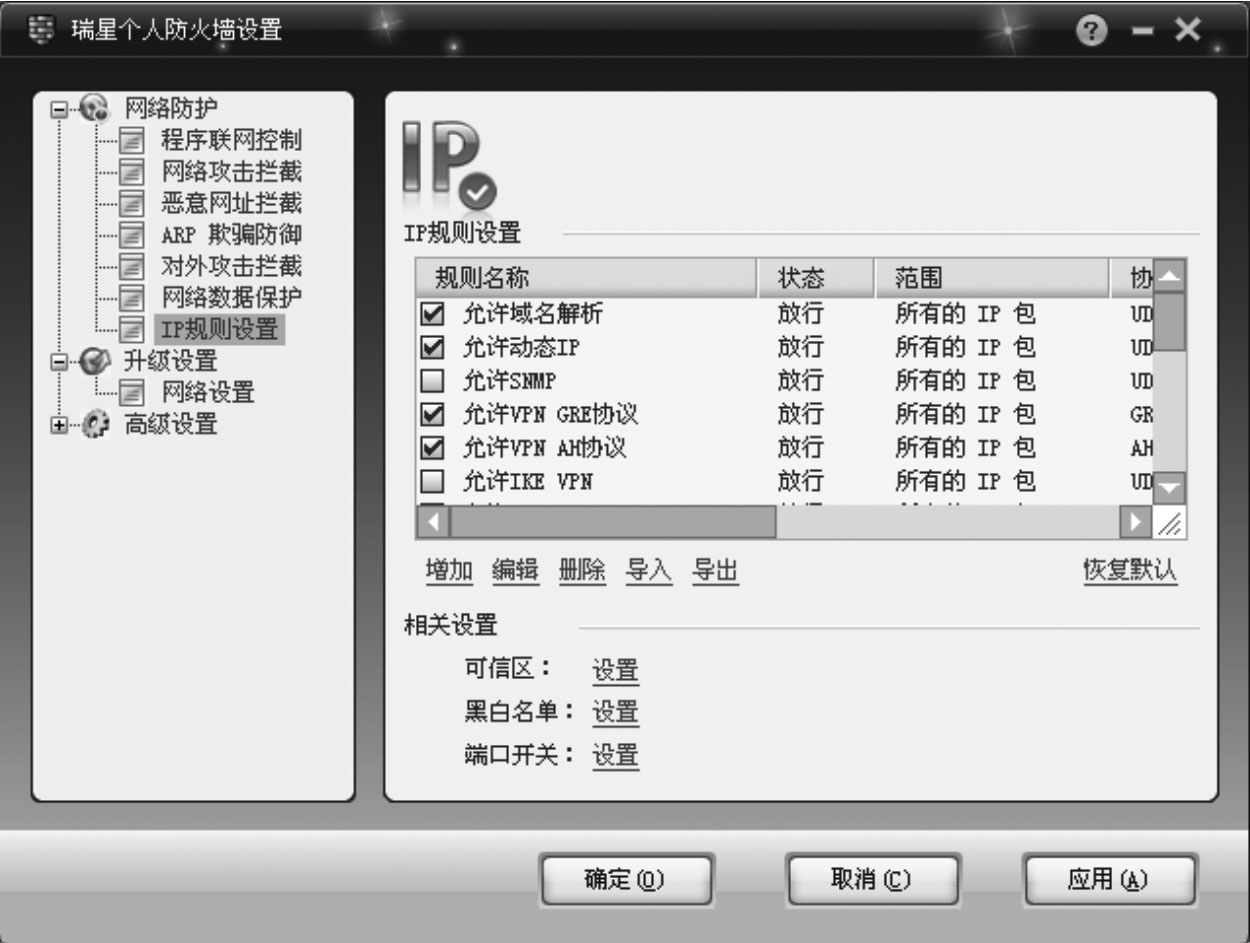

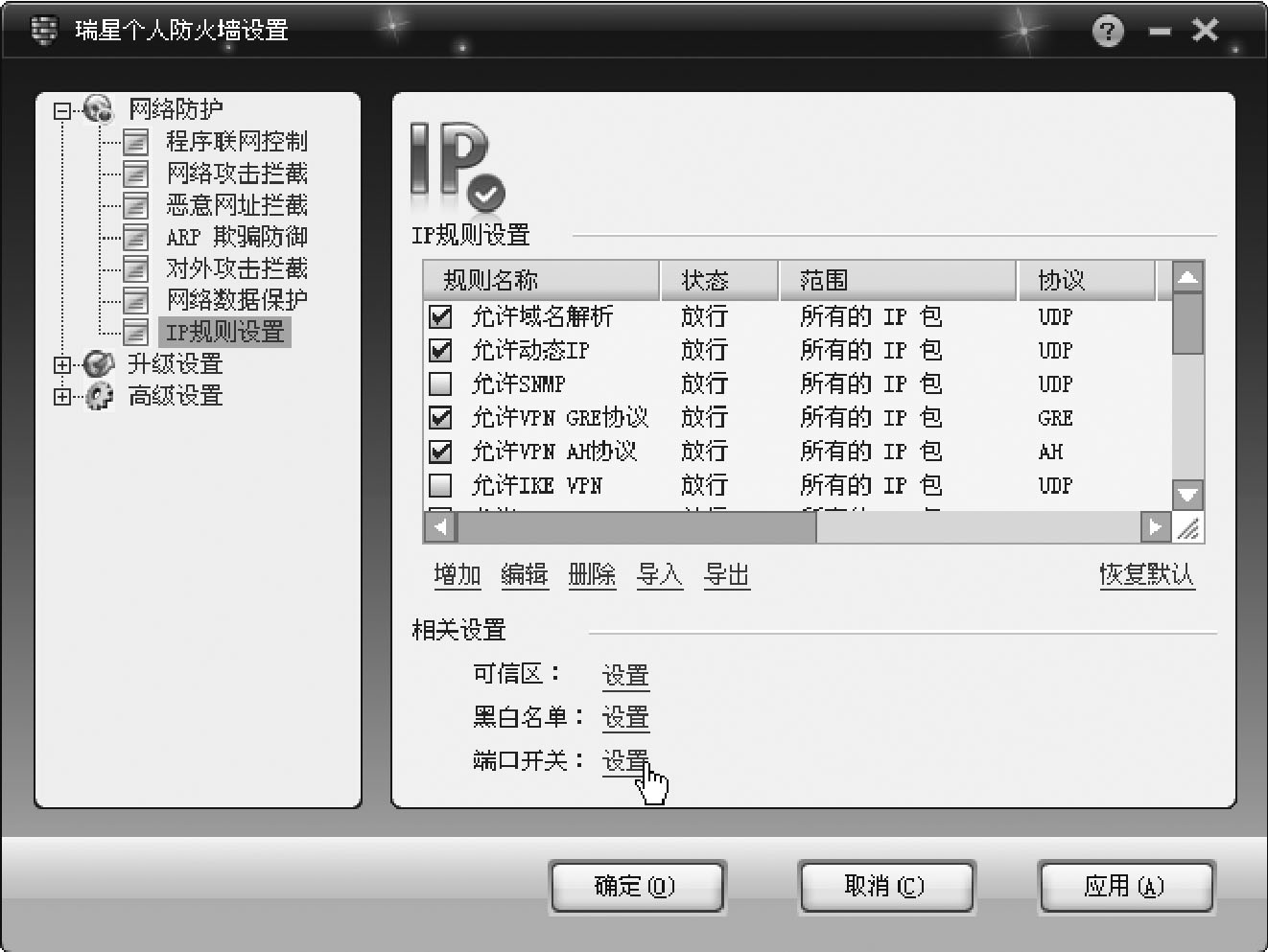

②在计算机B上运行瑞星防火墙,单击“设置”,单击“网络防护”——“IP规则设置”,如图8-23所示。

图8-23 设置IP规则

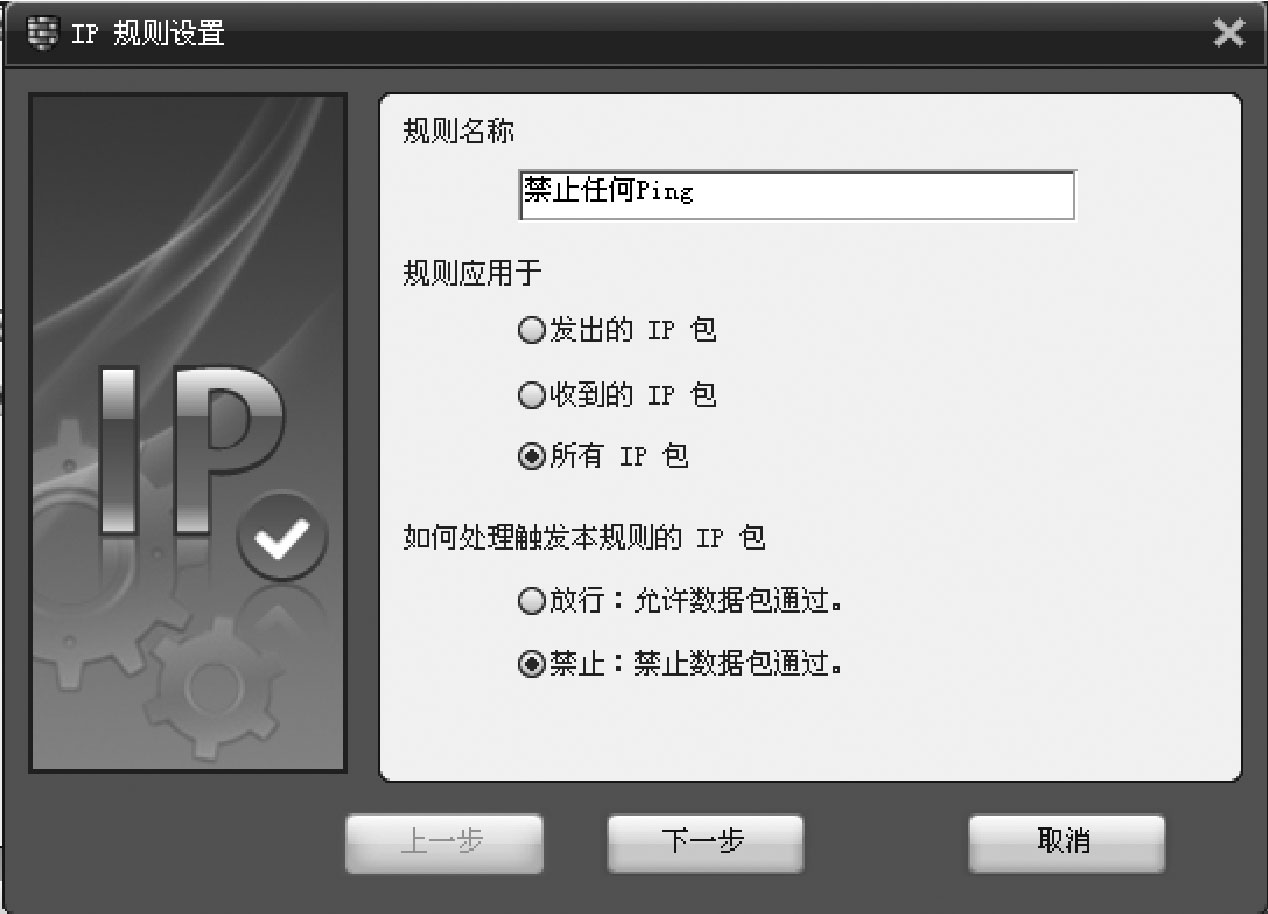

③单击“增加”按钮,增加规则。填写规则名称、规则启用条件和处罚规则后的处理方式,如图8-24所示。

图8-24 增加IP规则

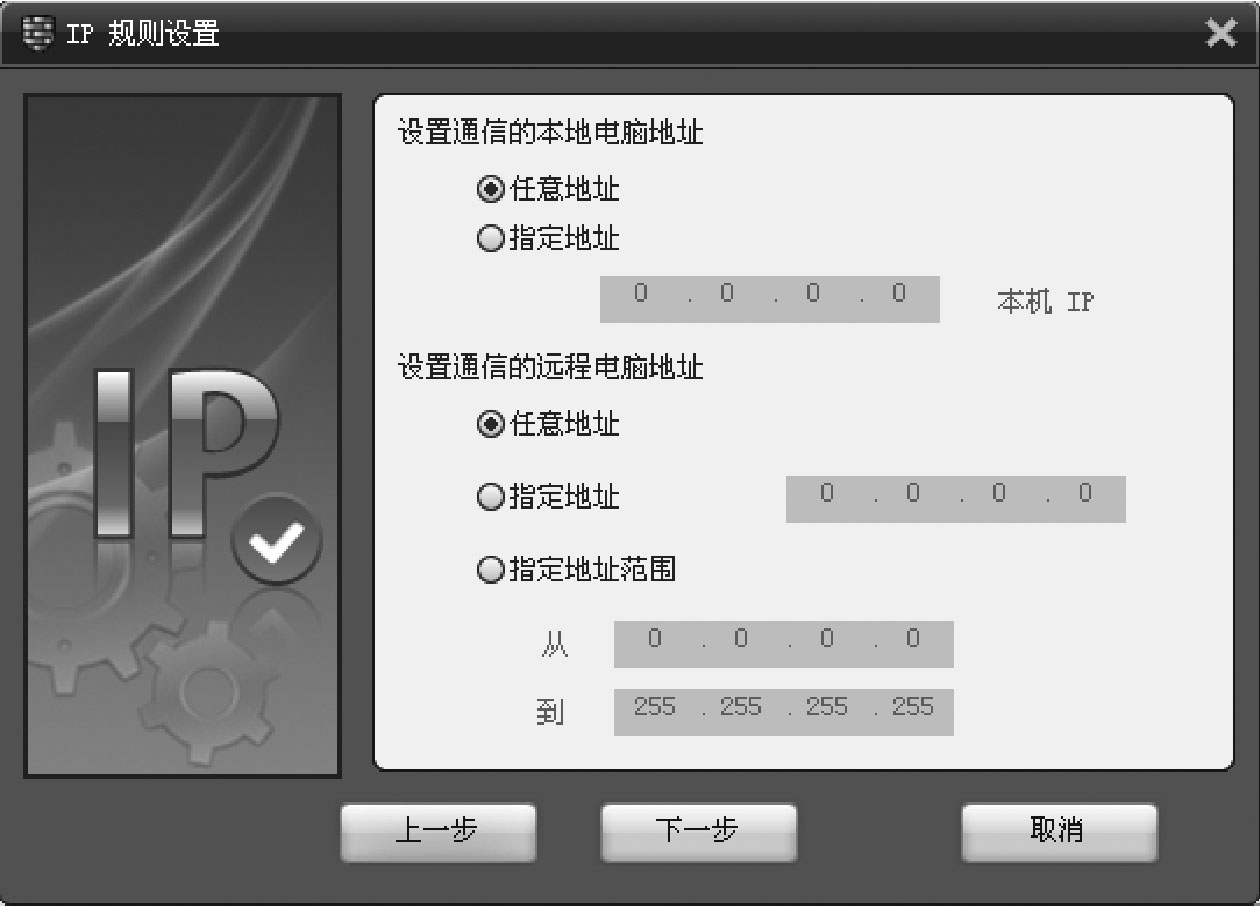

④设置通信的本地与远程的电脑地址,可以指定固定的IP地址,也可以设置地址范围,如图8-25所示。

图8-25 设置本地与远程的电脑地址

⑤设置协议名称,单击“下一步”,完成设置,如图8-26所示。

图8-26 设置协议名称

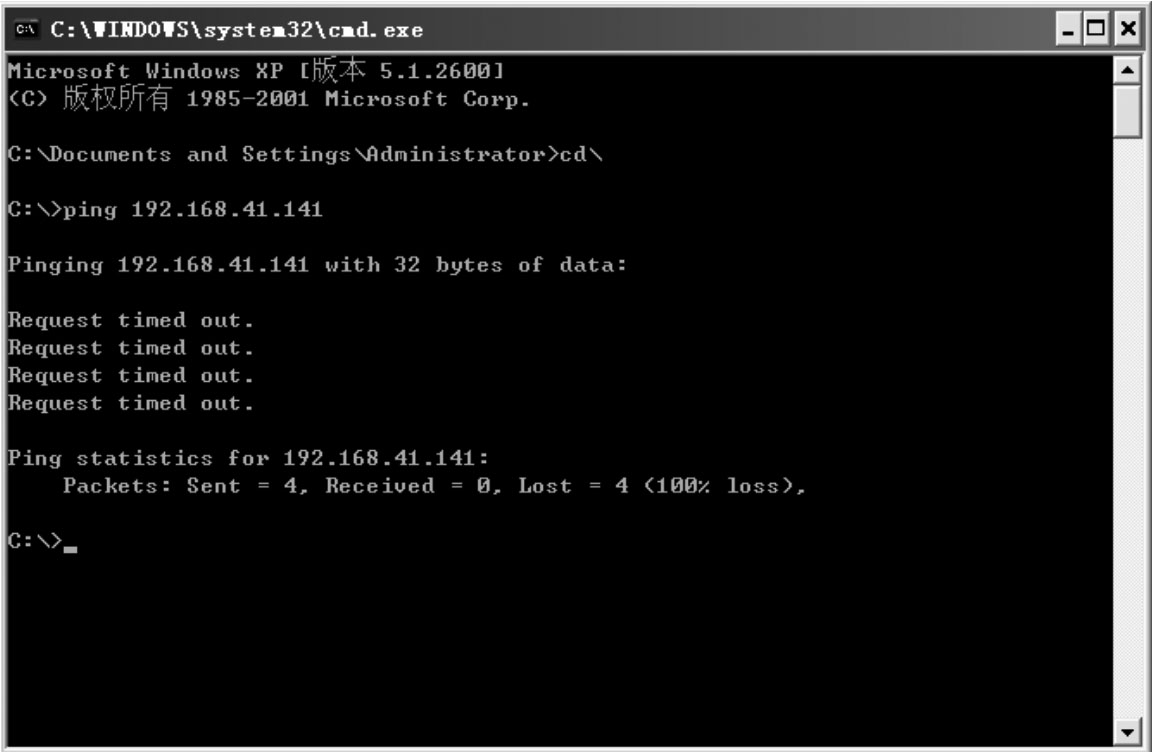

⑥在电脑上单击菜单“开始”——“运行”命令,在打开的对话框中输入命令“cmd”,单击“确定”按钮后即进入命令行窗口,输入“ping 192.168.41.141”,按Enter键,显示ping命令连接数据不通,如图8-27所示。

(3)关闭网络端口

端口是计算机与外界通讯的“窗口”,各类数据包都会在封装的时候添加端口的信息,以便在数据包接受后拆包识别。计算机病毒和木马等常常利用端口信息传播,应该把一些危险而又不常用的端口关闭或是封锁,以保证信息安全。

图8-27 “命令提示符”窗口(拦截)

①在计算机B中运行瑞星防火墙,单击“设置”,单击“网络防护”——“IP规则设置”,相关设置中“端口开关”就是要用到的关闭端口功能,如图8-28所示。

图8-28 设置网络端口

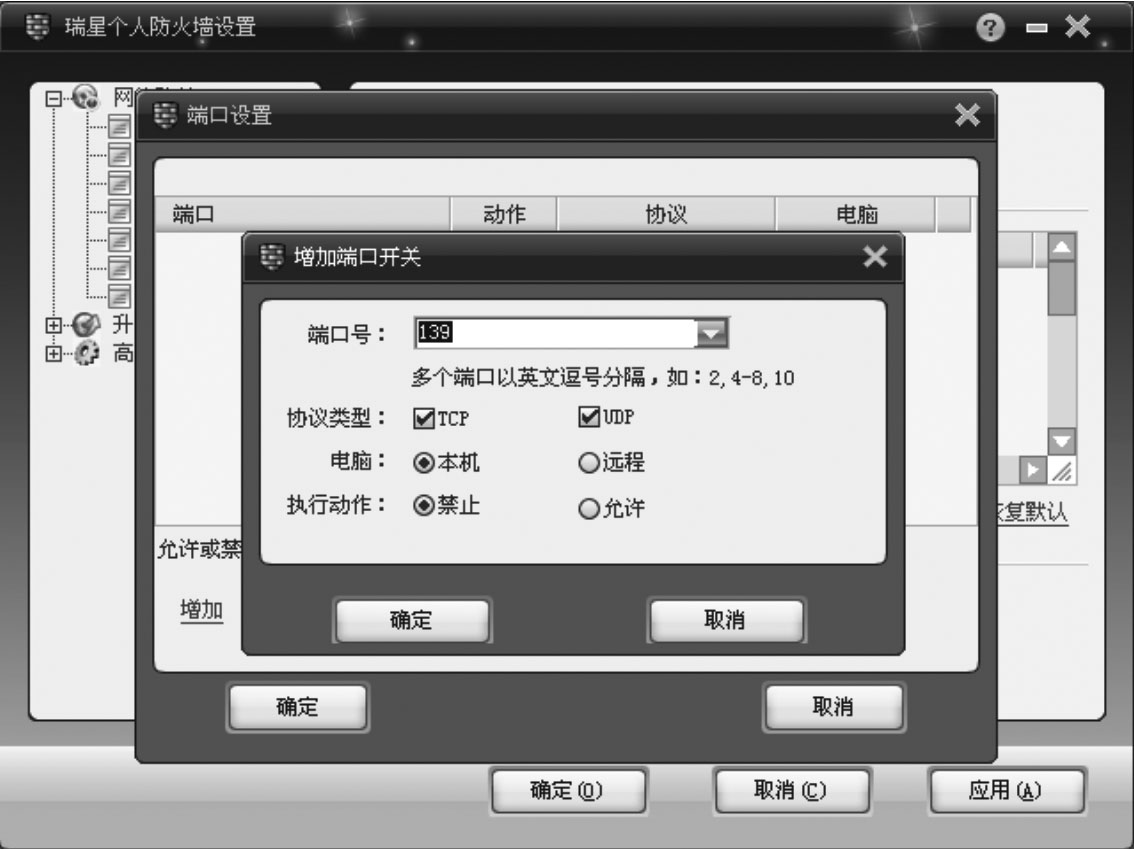

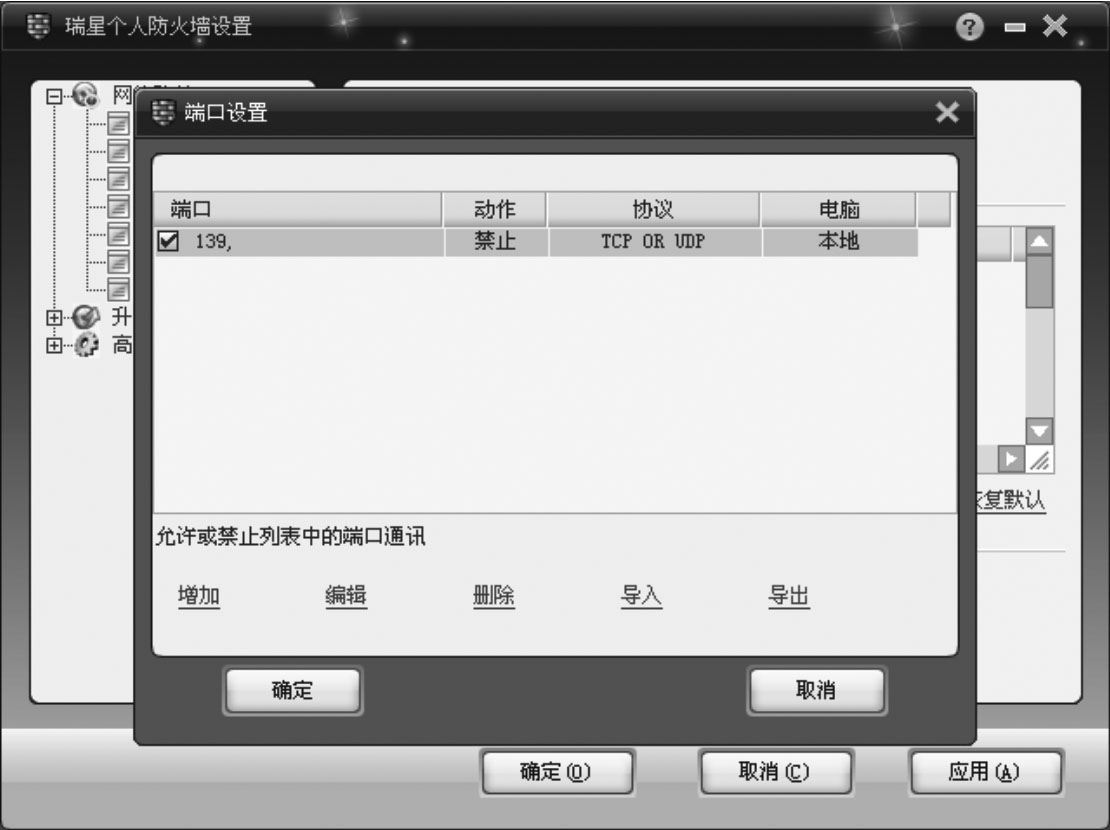

②单击“设置”按钮后,进入到端口设置窗口,可以定制多个端口或是端口范围,设定允许该端口通信或是禁止通信,本实验是关闭网络端口“139”,如图8-29所示。

③单击“确定”,图8-30是设置好的效果图。

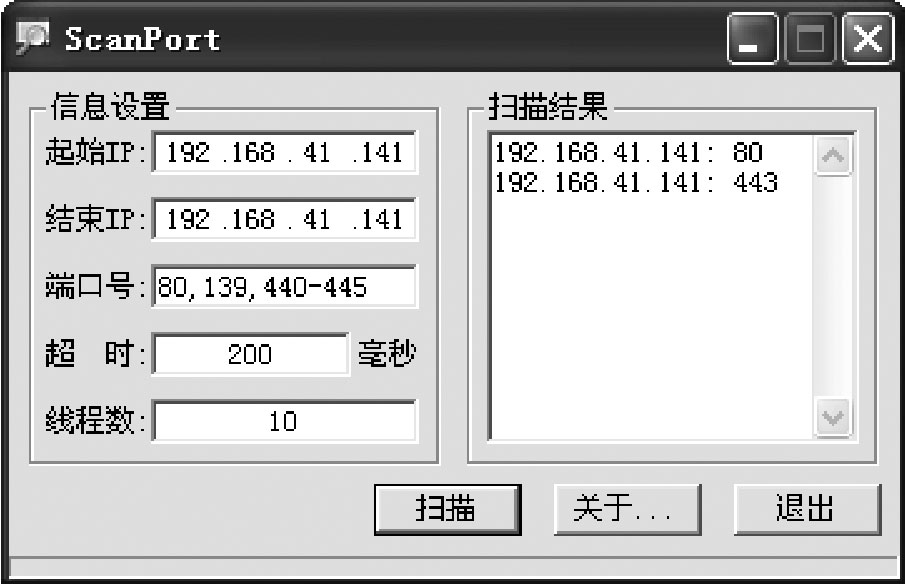

④计算机A。打开百度网站,输入“Scan Port端口扫描工具”,下载软件。这个软件是免安装免费软件,文件解压缩后,单击图标“Scan Port”,运行软件,填写需要搜索电脑的IP地址“192.168.41.141”,设置搜索的端口号,单击“扫描”按钮,扫描结果如图8-31所示,结果中网络端口没有显示出来,表示计算机B的网络端口139已经关闭。

图8-29 封闭网络端口139

图8-30 网络端口设置效果图

图8-31 网络端口扫描结果

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。